Die Kernisolierung ist ein Sicherheitsfeature von Microsoft Windows, das wichtige Kernprozesse von Windows vor Schadsoftware schützt, indem sie sie im Arbeitsspeicher isoliert. Hierzu werden diese Kernprozesse in einer virtualisierten Umgebung ausgeführt.

Hinweis: Was auf der Seite „Kernisolierung“ angezeigt wird, kann je nach verwendeter Windows-Version etwas variieren.

Speicherintegrität

Speicherintegrität, auch als hypervisorgeschützte Codeintegrität (HVCI) bezeichnet, ist ein Windows-Sicherheitsfeature, das böswilligen Programmen erschwert, Treiber auf niedriger Ebene zu verwenden, um Ihren Computer zu kapern.

Ein Treiber ist eine Softwarekomponente, mit der das Betriebssystem (in diesem Fall Windows) und ein Gerät (z. B. eine Tastatur oder eine Webcam, um nur zwei Beispiele zu nennen) miteinander kommunizieren können. Wenn das Gerät möchte, dass Windows etwas tut, verwendet es den Treiber, um diese Anforderung zu senden.

Tipp: Möchten Sie mehr über Treiber erfahren? Siehe Was ist ein Treiber?

Die Speicherintegrität funktioniert, indem mithilfe von Hardwarevirtualisierung eine isolierte Umgebung geschaffen wird.

Stellen Sie sich das wie einen Wächter in einem verriegelten Wachhäuschen vor. Diese isolierte Umgebung (das verriegelte Wachhäuschen in unserer Analogie) verhindert, dass das Speicherintegritätsfeature von einem Angreifer manipuliert wird. Ein Programm, das einen Code ausführen möchte, der möglicherweise gefährlich ist, muss den Code an die Speicherintegrität im Inneren dieses virtuellen Wachhäuschens weiterleiten, damit er überprüft werden kann. Wenn die Speicherintegrität überzeugt ist, dass der Code sicher ist, übergibt sie den Code zur Ausführung an Windows zurück. Dies erfolgt in der Regel sehr schnell.

Wenn die Speicherintegrität nicht aktiviert ist, steht der „Wächter“ ungeschützt im Freien, wo es für einen Angreifer viel einfacher ist, den Wächter abzulenken oder auszuschalten, was es böswilligem Code leichter macht, durchzuschlüpfen und Probleme zu verursachen.

Wie verwalte ich die Speicherintegrität?

Meist ist die Speicherintegrität in Windows 11 standardmäßig aktiviert. In Windows 10 kann sie aktiviert werden.

So aktivieren oder deaktivieren Sie sie:

-

Wählen Sie die Schaltfläche Start aus, und geben Sie „Kernisolierung“ ein.

-

Wählen Sie in den Suchergebnissen die Systemeinstellungen Kernisolierung aus, um die Windows-Sicherheits-App zu öffnen.

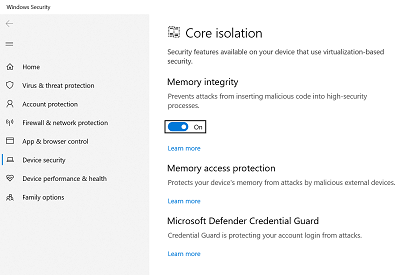

Auf der Seite „Kernisolierung" finden Sie Speicherintegrität zusammen mit der Umschaltfläche, um sie zu aktivieren oder zu deaktivieren.

Wichtig: Aus Sicherheitsgründen empfiehlt es sich, die Speicherintegrität zu aktivieren.

Zur Verwendung der Speicherintegrität muss die Hardwarevirtualisierung im UEFI oder BIOS Ihres Systems aktiviert sein.

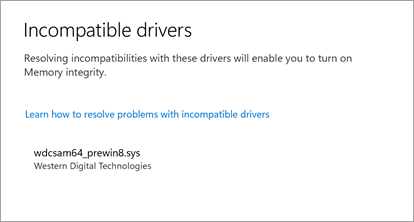

Was mache ich, wenn angezeigt wird, dass ein inkompatibler Treiber installiert ist?

Wenn die Speicherintegrität nicht aktiviert werden kann, werden Sie möglicherweise darüber informiert, dass Sie einen inkompatiblen Gerätetreiber installiert haben. Wenden Sie sich an den Hersteller des Gerätes, um festzustellen, ob ein aktualisierter Treiber verfügbar ist. Wenn kein kompatibler Treiber verfügbar ist, können Sie möglicherweise das Gerät oder die App entfernen, das bzw. die diesen inkompatiblen Treiber verwendet.

Hinweis: Wenn Sie versuchen, ein Gerät mit einem inkompatiblen Treiber zu installieren, nachdem Sie die Speicherintegrität aktiviert haben, wird möglicherweise dieselbe Meldung angezeigt. Wenn dies der Fall ist, gilt der gleiche Rat. Wenden Sie sich an den Gerätehersteller, um festzustellen, ob er über einen aktualisierten Treiber verfügt, den Sie herunterladen können, oder installieren Sie das betreffende Gerät erst, wenn ein kompatibler Treiber verfügbar ist.

Durch Hardware erzwungener Stapelschutz im Kernelmodus

Kernelmodus Hardware-erzwungener Stapelschutz ist ein hardwarebasiertes Windows-Sicherheitsfeature, das es bösartigen Programmen erschwert, Treiber auf niedriger Ebene zu verwenden, um Ihren Computer zu kapern.

Ein Treiber ist eine Software, die das Betriebssystem (in diesem Fall Windows) und ein Gerät wie eine Tastatur oder eine Webcam miteinander kommunizieren kann. Wenn das Gerät möchte, dass Windows etwas tut, verwendet es den Treiber, um diese Anforderung zu senden.

Tipp: Möchten Sie mehr über Treiber erfahren? Siehe Was ist ein Treiber?

Der hardwaregestützte Stapelschutz im Kernelmodus verhindert Angriffe, die Rückgabeadressen im Kernelmodusspeicher ändern, um schädlichen Code zu starten. Dieses Sicherheitsfeature erfordert eine CPU, die die Möglichkeit enthält, die Rückgabeadressen von ausgeführtem Code zu überprüfen.

Bei der Ausführung von Code im Kernelmodus können Rückgabeadressen im Kernelmodusstapel durch schadhafte Programme oder Treiber beschädigt werden, um die normale Codeausführung an schädlichen Code umzuleiten. Auf unterstützten CPUs verwaltet die CPU eine zweite Kopie gültiger Rückgabeadressen auf einem schreibgeschützten Schattenstapel, den Treiber nicht ändern können. Wenn eine Rückgabeadresse im regulären Stapel geändert wurde, kann die CPU diese Diskrepanz erkennen, indem sie die Kopie der Rückgabeadresse auf dem Schattenstapel überprüft. Wenn diese Diskrepanz auftritt, fordert der Computer einen Stoppfehler auf, der manchmal auch als blauer Bildschirm bezeichnet wird, um die Ausführung des schädlichen Codes zu verhindern.

Nicht alle Treiber sind mit diesem Sicherheitsfeature kompatibel, da eine kleine Anzahl legitimer Treiber die Adressänderung für nicht böswillige Zwecke durchführen. Microsoft hat sich mit zahlreichen Treiberherverlegern beschäftigt, um sicherzustellen, dass ihre neuesten Treiber mit dem vom Kernelmodus durch Hardware erzwungenen Stapelschutz kompatibel sind.

Gewusst wie die Verwaltung des hardwaregestützten Stapelschutzes im Kernelmodus?

Der von der Hardware erzwungene Stapelschutz im Kernelmodus ist standardmäßig deaktiviert.

So aktivieren oder deaktivieren Sie sie:

-

Wählen Sie die Schaltfläche Start aus, und geben Sie „Kernisolierung“ ein.

-

Wählen Sie in den Suchergebnissen die Systemeinstellungen Kernisolierung aus, um die Windows-Sicherheits-App zu öffnen.

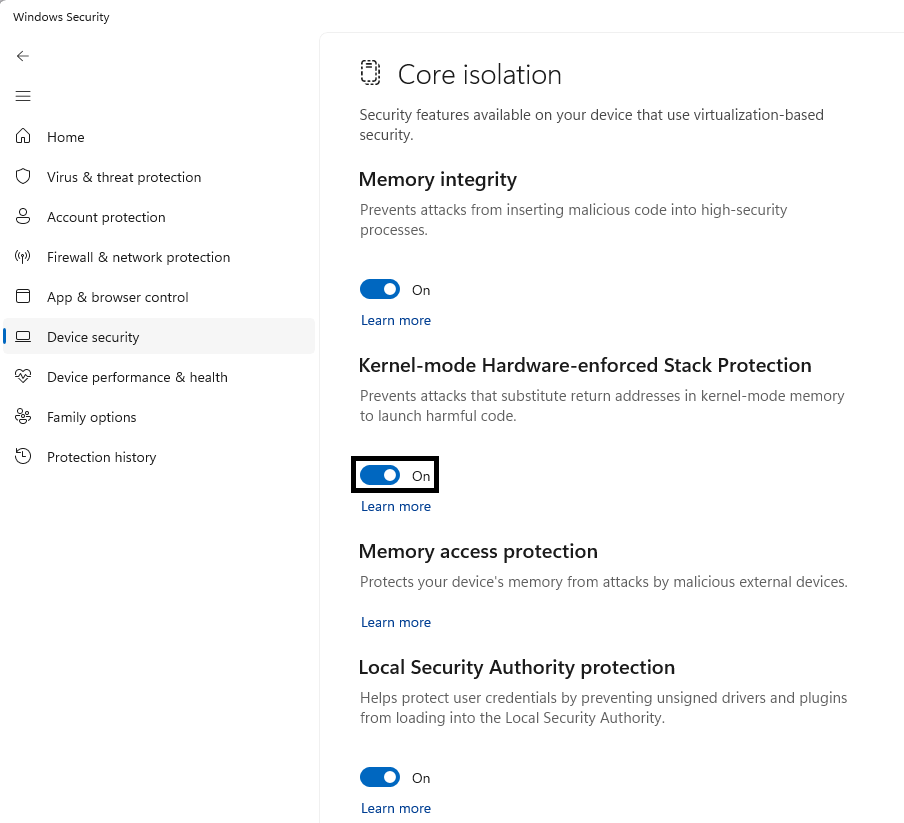

Auf der Seite Core-Isolation finden Sie den vom Kernelmodus durch Hardware erzwungenen Stapelschutz zusammen mit der Umschaltfläche, um ihn zu aktivieren oder zu deaktivieren.

Um den hardwaregestützten Stapelschutz im Kernelmodus verwenden zu können, muss die Speicherintegrität aktiviert sein, und Sie müssen eine CPU ausführen, die Intel Control-Flow Enforcement Technology oder AMD Shadow Stack unterstützt.

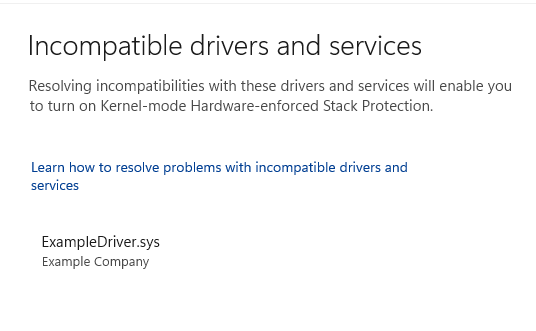

Was geschieht, wenn angegeben wird, dass ich einen inkompatiblen Treiber oder Dienst habe?

Wenn der durch die Kernelmodus-Hardware erzwungene Stapelschutz nicht aktiviert werden kann, wird ihnen möglicherweise mitgeteilt, dass bereits ein inkompatibler Gerätetreiber oder -dienst installiert ist. Wenden Sie sich an den Hersteller des Geräts oder den Herausgeber der Anwendung, um festzustellen, ob ein aktualisierter Treiber verfügbar ist. Wenn kein kompatibler Treiber verfügbar ist, können Sie möglicherweise das Gerät oder die App entfernen, die diesen inkompatiblen Treiber verwendet.

Einige Anwendungen installieren möglicherweise einen Dienst anstelle eines Treibers während der Installation der Anwendung und installieren den Treiber nur, wenn die Anwendung gestartet wird. Für eine genauere Erkennung von inkompatiblen Treibern werden auch Dienste aufgelistet, von denen bekannt ist, dass sie mit inkompatiblen Treibern verknüpft sind.

Hinweis: Wenn Sie versuchen, ein Gerät oder eine App mit einem inkompatiblen Treiber zu installieren, nachdem Sie den hardwaregestützten Stapelschutz im Kernelmodus aktiviert haben, wird möglicherweise dieselbe Meldung angezeigt. Wenn dies der Fall ist, gilt die gleiche Empfehlung: Wenden Sie sich an den Gerätehersteller oder App-Herausgeber, um zu erfahren, ob er über einen aktualisierten Treiber verfügt, den Sie herunterladen können, oder installieren Sie dieses bestimmte Gerät oder diese App erst, wenn ein kompatibler Treiber verfügbar ist.

Speicherzugriffsschutz

Dieser wird auch als „Kernel-DMA-Schutz“ bezeichnet und schützt Ihr Gerät vor Angriffen, die erfolgen können, wenn ein böswilliges Gerät an einen PCI-Port (Peripheral Component Interconnect) wie einen Thunderbolt-Port angeschlossen wird.

Ein einfaches Beispiel für einen dieser Angriffe wäre, wenn jemand den PC für eine kurze Kaffeepause verlässt und während der Abwesenheit ein Angreifer eintritt, ein USB-Gerät einsteckt und mit vertraulichen Daten vom Computer weggeht oder Schadsoftware einschleust, mit der er den PC aus der Ferne steuern kann.

Der Speicherzugriffsschutz verhindert diese Art von Angriffen, indem der direkte Zugriff auf den Arbeitsspeicher dieser Geräte verweigert wird, außer unter besonderen Umständen, insbesondere wenn der PC gesperrt ist oder der Benutzer abgemeldet ist.

Es empfiehlt sich, den Speicherzugriffsschutz zu aktivieren.

Tipp: Weitere technische Informationen hierzu finden Sie unter Kernel DMA Protection.

Firmware-Schutz

Jedes Gerät verfügt über Software, die in den schreibgeschützten Speicher des Gerätes geschrieben wurde (im Grunde auf einen Chip auf dem Systemboard) und für die grundlegenden Funktionen des Gerätes verwendet wird, z. B. das Laden des Betriebssystems, das alle von uns verwendeten Apps ausführt. Da diese Software schwer (aber nicht unmöglich) zu ändern ist, bezeichnen wir sie als Firmware.

Da die Firmware zuerst geladen wird und unter dem Betriebssystem ausgeführt wird, ist es schwierig, sicherheitsrelevante Tools und Features, die im Betriebssystem ausgeführt werden, zu erkennen oder zu schützen. Wie ein Haus, das von einem guten Fundament für die Sicherheit abhängt, benötigt ein Computer seine Firmware, um sicherzustellen, dass das Betriebssystem, die Anwendungen und die Kundendaten auf diesem Computer geschützt sind.

Windows Defender-Systemüberwachung weist eine Reihe von Features auf, die sicherstellen, dass Angreifer Ihr Gerät nicht mit nicht vertrauenswürdiger oder böswilliger Firmware starten können.

Es empfiehlt sich, diese zu aktivieren (sofern Ihr Gerät sie unterstützt).

Plattformen, die Firmwareschutz bieten, schützen in der Regel auch den Systemverwaltungsmodus (System Management Mode , SMM), einen Betriebsmodus mit hohen Berechtigungen, in unterschiedlichem Maße. Sie können einen der drei Werte erwarten, wobei eine höhere Zahl auf einen höheren Grad an SMM-Schutz hinweist:

-

Ihr Gerät erfüllt Firmwareschutz-Version 1: Dies bietet die grundlegenden Sicherheitsminderungen, die SMM helfen, der Ausnutzung durch Schadsoftware zu widerstehen, und verhindert die Exfiltration von Geheimnissen aus dem Betriebssystem (einschließlich VBS).

-

Ihr Gerät erfüllt Firmwareschutzversion 2: Zusätzlich zur Firmwareschutzversion 1 stellt Version 2 sicher, dass SMM virtualisierungsbasierte Sicherheit (VBS) und Kernel-DMA-Schutz nicht deaktivieren kann.

-

Ihr Gerät erfüllt Firmwareschutzversion 3: Zusätzlich zur Firmwareschutzversion 2 wird das SMM weiter verstärkt, indem der Zugriff auf bestimmte Register verhindert wird, die das Betriebssystem kompromittieren können (einschließlich VBS).

Tipp: Wenn Sie weitere technische Details dazu wünschen, lesen Sie Windows Defender-Systemüberwachung: Wie ein hardwarebasierter Vertrauensanker zum Schutz von Windows dient

Microsoft Defender Credential Guard

Hinweis: Microsoft Defender Credential Guard wird nur auf Geräten angezeigt, auf denen Enterprise-Versionen von Windows 10 oder 11 ausgeführt werden.

Wenn Sie Ihren Arbeits-, Schul- oder Unicomputer verwenden, meldet die Person sich unbemerkt an und erhält Zugriff auf eine Vielzahl von Dingen wie Dateien, Drucker, Apps und andere Ressourcen in Ihrer Organisation. Um diesen Prozess sicher und dennoch für den Benutzer einfach zu gestalten, verfügt Ihr Computer zu jedem Zeitpunkt über eine Reihe von Authentifizierungstoken (häufig als „Geheimnisse“ bezeichnet).

Wenn ein Angreifer Zugriff auf eines oder mehrere dieser Geheimnisse erlangt, kann er diese möglicherweise verwenden, um Zugriff auf Ressourcen der Organisation (vertrauliche Dateien usw.) zu erhalten, für die das Geheimnis vorgesehen ist. Microsoft Defender Credential Guard trägt dazu bei, diese Geheimnisse zu schützen, indem sie in einer geschützten virtualisierten Umgebung gespeichert werden, in der nur bestimmte Dienste bei Bedarf darauf zugreifen können.

Es empfiehlt sich, diese zu aktivieren (sofern Ihr Gerät sie unterstützt).

Tipp: Weitere technische Details hierzu finden Sie unter Funktionsweise von Defender Credential Guard.

Microsoft-Sperrliste für anfällige Treiber

Ein Treiber ist eine Softwarekomponente, mit der das Betriebssystem (in diesem Fall Windows) und ein Gerät (z. B. eine Tastatur oder eine Webcam, um nur zwei Beispiele zu nennen) miteinander kommunizieren können. Wenn das Gerät möchte, dass Windows etwas tut, verwendet es den Treiber, um diese Anforderung zu senden. Aus diesem Grund haben Treiber ausgedehnten sensiblen Zugriff in Ihrem System.

Ab dem Windows 11 2022-Update verfügen wir jetzt über eine Sperrliste von Treibern, die bekannte Sicherheitsrisiken aufweisen, mit Zertifikaten signiert wurden, die zum Signieren von Schadsoftware verwendet wurden, oder die das Windows-Sicherheitsmodell umgehen.

Wenn Sie über Speicherintegrität, Smart App Controloder den Windows S-Modus verfügen, ist auch die Liste gesperrter anfälliger Treiber aktiviert.